1

/

의

12

PayPal, credit cards. Download editable-PDF & invoice in 1 second!

YD/T 1730-2008 영문 PDF (YDT1730-2008)

YD/T 1730-2008 영문 PDF (YDT1730-2008)

정가

$310.00 USD

정가

할인가

$310.00 USD

단가

/

단위

배송료는 결제 시 계산됩니다.

픽업 사용 가능 여부를 로드할 수 없습니다.

배송: 3초. 실제 PDF + 송장을 다운로드하세요.

1분 안에 견적을 받아보세요: YD/T 1730-2008을 클릭하세요

역사적 버전: YD/T 1730-2008

True-PDF 미리보기 (비어 있으면 다시 로드/스크롤)

YD/T 1730-2008: 통신망 및 인터넷 보안 위험 평가 구현 가이드

YD/T 1730-2008

통신 산업 표준

중화인민공화국의

보안 위험 평가를 위한 구현 가이드

통신망 및 인터넷

발행일 2008년 1월 14일

2008년 1월 14일에 구현됨

발행처. 중화인민공화국 정보산업부

목차

서문... 3

1 범위... 6

2 규범적 참조... 6

3 용어 및 정의... 7

4 위험 평가 프레임워크 및 프로세스... 10

4.1 위험인자의 관계... 10

4.2 구현 프로세스... 12

4.3 작업 형태... 12

4.4 따라야 할 원칙... 13

5 위험성 평가의 실행... 14

5.1 위험성 평가 준비... 14

5.2 자산 식별... 16

5.3 위협 식별... 19

5.4 취약점 식별... 21

5.5 위협 악용 가능성 취약성의 관계... 24

5.6 기존 보안 조치 확인... 25

5.7 위험 분석... 25

5.8 위험성 평가 문서... 28

통신 시스템 수명 주기의 위험 평가를 위한 6가지 다양한 요구 사항

네트워크와 인터넷... 30

6.1 통신망 및 인터넷 시스템의 수명주기 개요... 30

6.2 창업단계의 위험성 평가... 31

6.3 설계 단계의 위험성 평가... 32

6.4 구현 단계의 위험성 평가... 33

6.5 운영 및 유지 보수 단계의 위험성 평가... 34

6.6 폐기 단계의 위험성 평가... 35

부록 A (규범적) 자산가치 산정방법... 36

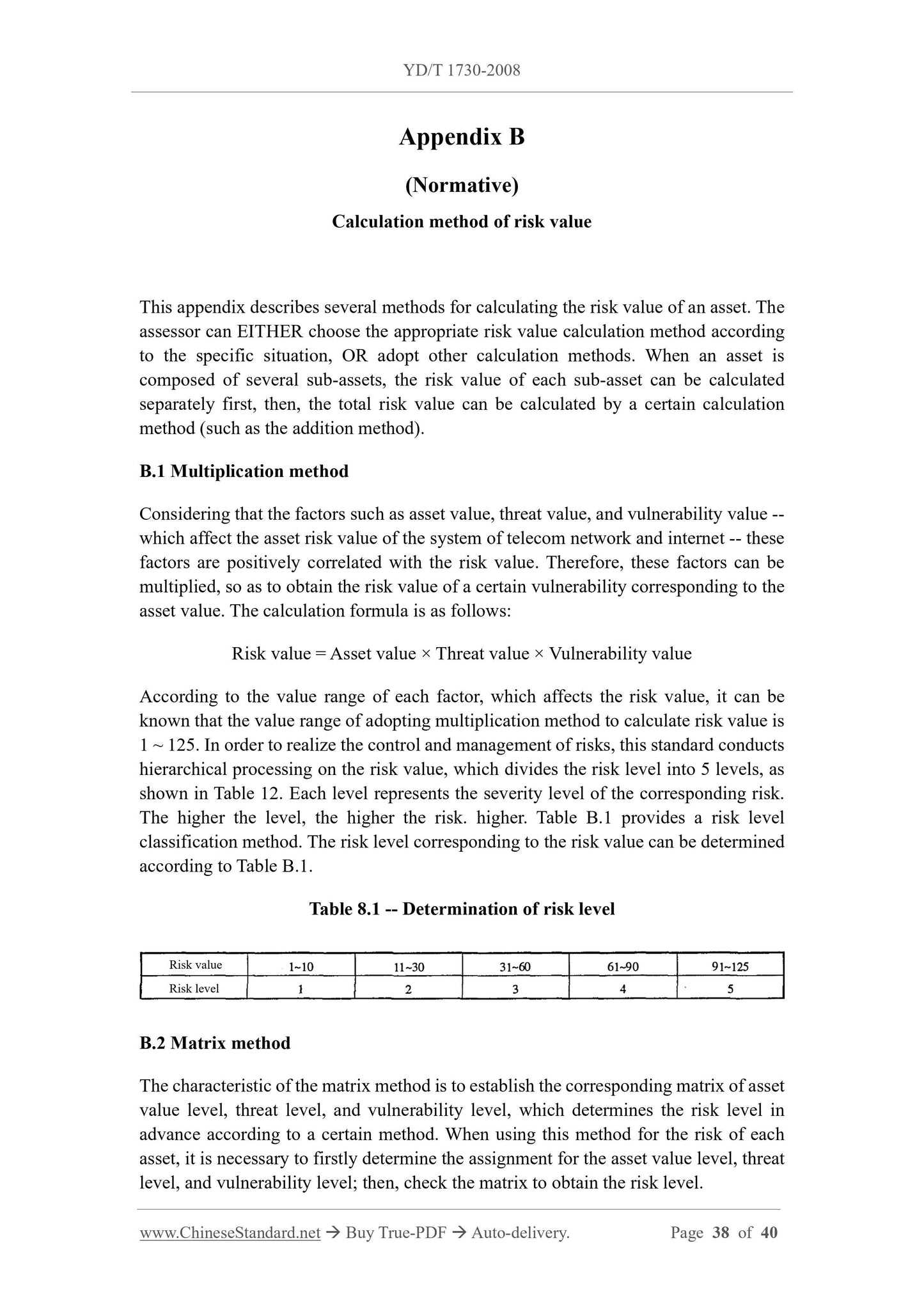

부록 B (규범) 위험 가치 계산 방법... 38

참고문헌... 40

보안 위험 평가를 위한 구현 가이드

통신망 및 인터넷

1 범위

본 표준은 통신망 및 인터넷에 대한 위험 평가 요소를 명시합니다.

보안, 요소 간의 관계, 구현 프로세스, 형태

작업의 내용, 따라야 할 원칙, 다양한 요구 사항 및 구현

통신망과 인터넷의 수명주기의 다양한 단계를 나타냅니다.

본 표준은 통신망의 위험 평가 작업 및

인터넷.

본 표준은 보안 위험에 대한 전반적인 지침 문서로 사용될 수 있습니다.

통신망 및 인터넷의 평가. 특정 보안 위험 평가를 위해

네트워크의 경우 보안 보호 요구 사항 및 보안 보호를 참조하세요.

특정 네트워크의 테스트 요구 사항.

2 규범적 참조

다음 문서의 규정은 2016년 12월 1일부터 이 표준의 규정이 됩니다.

이 표준의 참조. 날짜가 적힌 참조의 경우 후속 수정 사항

(정정사항 제외) 또는 개정사항은 이 표준에 적용되지 않습니다. 그러나 당사자는

이 표준을 기반으로 합의에 도달하려면 최신 버전을 연구하는 것이 좋습니다.

이 문서 중 일부가 적용됩니다. 날짜가 없는 참조의 경우 최신 버전의

참조된 문서가 적용됩니다.

GB/T 5271.8-2001 정보기술 - 어휘 - 8부. 보안

GB/T 9361-2000 컴퓨터 분야 보안 요구 사항

GB/T 19716-2005 정보기술 - 정보실무규범

보안 관리

YD/T 754-95 통신실의 정전기 보호에 관한 일반 규정

YD/T 5026-2005 실내 케이블 덕트에 대한 설치 및 설계 표준

통신

YD 5002-94 기둥 및 통신건물의 방화 설계 기준

YD 5098-2005 낙뢰 보호 및 엔지니어링 설계 사양

4.4.5 비밀 유지 원칙

평가자는 관련 비밀 유지 계약 및 비침입 계약에 서명해야 합니다.

평가된 네트워크 및 서비스 운영자와의 계약을 통해 다음을 보호합니다.

평가당사자의 이익.

5. 위험성 평가의 실행

5.1 위험성 평가 준비

위험성 평가의 준비는 전체의 효과를 보장하는 것입니다.

위험 평가 프로세스. 위험 평가를 구현하는 것은 전략적 고려 사항입니다.

결과는 조직의 비즈니스 전략, 비즈니스 프로세스에 영향을 받을 것입니다.

보안 요구사항, 시스템 규모, 구조 등 따라서 구현 전에

위험성 평가를 위해서는 다음과 같은 준비를 해야 합니다.

a) 지원과 협력을 얻으세요.

b) 위험성 평가의 목적을 결정합니다.

c) 위험성 평가 내용을 결정합니다.

d) 위험성 평가팀을 구성합니다.

e) 평가 대상 주제에 대한 연구를 수행합니다.

f) 평가 기준 및 방법을 결정합니다.

5.1.1 지원 및 협력 받기

자체 평가는 책임을 지는 관리 인력에 의해 승인되어야 합니다.

조직의 관련 업무를 위해. 관련 관리 및

위험 평가 작업의 기술 인력을 명확히 해야 합니다. 검사를 위해

평가를 받는 네트워크 및 서비스 운영자는 다음과 같은 책임을 갖습니다.

그리고 원활한 진행을 보장하기 위해 지원 및 협력의 의무가 있습니다.

검사 평가.

5.1.2 목표 결정

위험성 평가의 준비 단계에서는 위험성 평가의 목적을 명확히 해야 합니다.

위험 평가 과정에 대한 지침을 제공합니다.

통신망 및 인터넷 시스템에 대한 위험 평가의 목적은 다음과 같습니다.

시스템의 기술적, 관리적 취약성, 직면한 위협, 가능한 위험

통신망 및 인터넷; 객관적 위험을 명확히 하고, 제안하고 구현합니다.

목표에 맞춰 적절한 보안 보호 조치를 취함으로써

보안 이벤트 발생; 지속 가능한 보안 요구 사항 충족

조직의 사업 개발, 유지 및 개선

조직의 경쟁 우위, 수익성 및 기업 이미지 충족;

통신망 및 인터넷 시스템에 대한 국가 및 산업의 요구사항입니다.

5.1.3 콘텐츠 결정

위험성 평가 목표에 따라 위험성 평가 내용을 결정하는 것은 다음과 같습니다.

위험 평가를 완료하는 전제. 보안 위험 평가의 내용

통신망 및 인터넷 시스템의 모든 자산과 관리가 가능합니다.

통신망 및 인터넷 전체 시스템의 기관이거나,

통신 시스템의 특정 부분의 독립 자산 및 관련 부서

네트워크 및 인터넷. 위험 평가 내용에는 관리 보안이 포함됩니다.

위험 및 기술적 보안 위험. 관리 보안의 위험 평가 내용

보안관리조직, 보안관리시스템, 인력을 포함합니다.

보안관리, 시스템구축관리, 시스템운영 및 유지보수

기술 보안의 위험 평가 내용에는 관리 등이 포함됩니다.

비즈니스/애플리케이션 보안, 네트워크 보안, 장비 보안, 물리적

환경 안보 등

5.1.4 팀 구성

적절한 위험 평가 관리 및 구현 팀이 구성되어야 합니다.

전체 위험 평가 프로세스의 발전을 지원합니다. 위험 평가

자체 평가를 위한 팀은 관련 사업 핵심 인력에 의해 구성될 수 있습니다.

개발, 유지관리 및 기술 인력을 양성합니다.

네트워크 및 서비스 운영자 관리. 위험 평가 팀은

검사 평가는 유능한 당국과 평가 기관으로 구성될 수 있습니다.

평가팀은 위험 평가 작업이 수행되도록 보장할 수 있어야 합니다.

효과적으로.

5.1.5 평가 대상 조사

위험성 평가팀은 평가대상에 대한 충분한 조사를 실시하여야 한다.

...

1분 안에 견적을 받아보세요: YD/T 1730-2008을 클릭하세요

역사적 버전: YD/T 1730-2008

True-PDF 미리보기 (비어 있으면 다시 로드/스크롤)

YD/T 1730-2008: 통신망 및 인터넷 보안 위험 평가 구현 가이드

YD/T 1730-2008

통신 산업 표준

중화인민공화국의

보안 위험 평가를 위한 구현 가이드

통신망 및 인터넷

발행일 2008년 1월 14일

2008년 1월 14일에 구현됨

발행처. 중화인민공화국 정보산업부

목차

서문... 3

1 범위... 6

2 규범적 참조... 6

3 용어 및 정의... 7

4 위험 평가 프레임워크 및 프로세스... 10

4.1 위험인자의 관계... 10

4.2 구현 프로세스... 12

4.3 작업 형태... 12

4.4 따라야 할 원칙... 13

5 위험성 평가의 실행... 14

5.1 위험성 평가 준비... 14

5.2 자산 식별... 16

5.3 위협 식별... 19

5.4 취약점 식별... 21

5.5 위협 악용 가능성 취약성의 관계... 24

5.6 기존 보안 조치 확인... 25

5.7 위험 분석... 25

5.8 위험성 평가 문서... 28

통신 시스템 수명 주기의 위험 평가를 위한 6가지 다양한 요구 사항

네트워크와 인터넷... 30

6.1 통신망 및 인터넷 시스템의 수명주기 개요... 30

6.2 창업단계의 위험성 평가... 31

6.3 설계 단계의 위험성 평가... 32

6.4 구현 단계의 위험성 평가... 33

6.5 운영 및 유지 보수 단계의 위험성 평가... 34

6.6 폐기 단계의 위험성 평가... 35

부록 A (규범적) 자산가치 산정방법... 36

부록 B (규범) 위험 가치 계산 방법... 38

참고문헌... 40

보안 위험 평가를 위한 구현 가이드

통신망 및 인터넷

1 범위

본 표준은 통신망 및 인터넷에 대한 위험 평가 요소를 명시합니다.

보안, 요소 간의 관계, 구현 프로세스, 형태

작업의 내용, 따라야 할 원칙, 다양한 요구 사항 및 구현

통신망과 인터넷의 수명주기의 다양한 단계를 나타냅니다.

본 표준은 통신망의 위험 평가 작업 및

인터넷.

본 표준은 보안 위험에 대한 전반적인 지침 문서로 사용될 수 있습니다.

통신망 및 인터넷의 평가. 특정 보안 위험 평가를 위해

네트워크의 경우 보안 보호 요구 사항 및 보안 보호를 참조하세요.

특정 네트워크의 테스트 요구 사항.

2 규범적 참조

다음 문서의 규정은 2016년 12월 1일부터 이 표준의 규정이 됩니다.

이 표준의 참조. 날짜가 적힌 참조의 경우 후속 수정 사항

(정정사항 제외) 또는 개정사항은 이 표준에 적용되지 않습니다. 그러나 당사자는

이 표준을 기반으로 합의에 도달하려면 최신 버전을 연구하는 것이 좋습니다.

이 문서 중 일부가 적용됩니다. 날짜가 없는 참조의 경우 최신 버전의

참조된 문서가 적용됩니다.

GB/T 5271.8-2001 정보기술 - 어휘 - 8부. 보안

GB/T 9361-2000 컴퓨터 분야 보안 요구 사항

GB/T 19716-2005 정보기술 - 정보실무규범

보안 관리

YD/T 754-95 통신실의 정전기 보호에 관한 일반 규정

YD/T 5026-2005 실내 케이블 덕트에 대한 설치 및 설계 표준

통신

YD 5002-94 기둥 및 통신건물의 방화 설계 기준

YD 5098-2005 낙뢰 보호 및 엔지니어링 설계 사양

4.4.5 비밀 유지 원칙

평가자는 관련 비밀 유지 계약 및 비침입 계약에 서명해야 합니다.

평가된 네트워크 및 서비스 운영자와의 계약을 통해 다음을 보호합니다.

평가당사자의 이익.

5. 위험성 평가의 실행

5.1 위험성 평가 준비

위험성 평가의 준비는 전체의 효과를 보장하는 것입니다.

위험 평가 프로세스. 위험 평가를 구현하는 것은 전략적 고려 사항입니다.

결과는 조직의 비즈니스 전략, 비즈니스 프로세스에 영향을 받을 것입니다.

보안 요구사항, 시스템 규모, 구조 등 따라서 구현 전에

위험성 평가를 위해서는 다음과 같은 준비를 해야 합니다.

a) 지원과 협력을 얻으세요.

b) 위험성 평가의 목적을 결정합니다.

c) 위험성 평가 내용을 결정합니다.

d) 위험성 평가팀을 구성합니다.

e) 평가 대상 주제에 대한 연구를 수행합니다.

f) 평가 기준 및 방법을 결정합니다.

5.1.1 지원 및 협력 받기

자체 평가는 책임을 지는 관리 인력에 의해 승인되어야 합니다.

조직의 관련 업무를 위해. 관련 관리 및

위험 평가 작업의 기술 인력을 명확히 해야 합니다. 검사를 위해

평가를 받는 네트워크 및 서비스 운영자는 다음과 같은 책임을 갖습니다.

그리고 원활한 진행을 보장하기 위해 지원 및 협력의 의무가 있습니다.

검사 평가.

5.1.2 목표 결정

위험성 평가의 준비 단계에서는 위험성 평가의 목적을 명확히 해야 합니다.

위험 평가 과정에 대한 지침을 제공합니다.

통신망 및 인터넷 시스템에 대한 위험 평가의 목적은 다음과 같습니다.

시스템의 기술적, 관리적 취약성, 직면한 위협, 가능한 위험

통신망 및 인터넷; 객관적 위험을 명확히 하고, 제안하고 구현합니다.

목표에 맞춰 적절한 보안 보호 조치를 취함으로써

보안 이벤트 발생; 지속 가능한 보안 요구 사항 충족

조직의 사업 개발, 유지 및 개선

조직의 경쟁 우위, 수익성 및 기업 이미지 충족;

통신망 및 인터넷 시스템에 대한 국가 및 산업의 요구사항입니다.

5.1.3 콘텐츠 결정

위험성 평가 목표에 따라 위험성 평가 내용을 결정하는 것은 다음과 같습니다.

위험 평가를 완료하는 전제. 보안 위험 평가의 내용

통신망 및 인터넷 시스템의 모든 자산과 관리가 가능합니다.

통신망 및 인터넷 전체 시스템의 기관이거나,

통신 시스템의 특정 부분의 독립 자산 및 관련 부서

네트워크 및 인터넷. 위험 평가 내용에는 관리 보안이 포함됩니다.

위험 및 기술적 보안 위험. 관리 보안의 위험 평가 내용

보안관리조직, 보안관리시스템, 인력을 포함합니다.

보안관리, 시스템구축관리, 시스템운영 및 유지보수

기술 보안의 위험 평가 내용에는 관리 등이 포함됩니다.

비즈니스/애플리케이션 보안, 네트워크 보안, 장비 보안, 물리적

환경 안보 등

5.1.4 팀 구성

적절한 위험 평가 관리 및 구현 팀이 구성되어야 합니다.

전체 위험 평가 프로세스의 발전을 지원합니다. 위험 평가

자체 평가를 위한 팀은 관련 사업 핵심 인력에 의해 구성될 수 있습니다.

개발, 유지관리 및 기술 인력을 양성합니다.

네트워크 및 서비스 운영자 관리. 위험 평가 팀은

검사 평가는 유능한 당국과 평가 기관으로 구성될 수 있습니다.

평가팀은 위험 평가 작업이 수행되도록 보장할 수 있어야 합니다.

효과적으로.

5.1.5 평가 대상 조사

위험성 평가팀은 평가대상에 대한 충분한 조사를 실시하여야 한다.

...

공유하다